Se utilizzi Bitcoin, lo sai, la sicurezza è tutto… Con Bitcoin sei tu il responsabile della tua ricchezza e sei tu il custode dei tuoi soldi…basta un niente per mandare in fumo tutto il tuo patrimonio.

Una piccola svista, una perdita di una password, una perdita del seed, una perdita di una passphrase, possono comportare danni economici e psicologici anche molto gravi.

Utilizzare una password robusta ed efficace è essenziale, non solo per quanto riguarda Bitcoin ma anche per la nostra privacy (e sicurezza) nei social e nella nostra email personale/lavorativa.

Una password sicura ci salverà dai Brute force.

I brute force sono attacchi di forza bruta, con cui l’attaccante prova ad indovinare la password di un utente attraverso tentativi, provando tutte le combinazioni possibili ed immaginabili di lettere, numeri e simboli.

Gli attacchi Brute force sono attacchi, dove l’attaccante deve spendere “energie”, risorse e forza computazionale.

Ma… ad oggi si può… tramite cloud comprare potenza computazionale relativamente a basso costo; e nota bene buttare giù una password non solida è molto semplice!

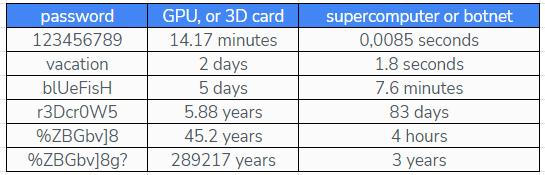

Prova a dare un occhiata ai tempi di “cracking” di queste diverse password

(Nostra riformulazione di articolo aytel, tutti i crediti per i calcoli vanno a loro)

blUFisH, un normale computer la “butta giu” in soli 5 giorni.

%ZBGbv]8, sembra una password molto difficile da crackare vero? utilizza caratteri speciali, lettere maiuscole e minuscole e numeri.

Eppure con un supercomputer questa password la butti giù in 4 ore…

E’ pur vero che ad oggi molti exchange di criptovalute rendono difficile il brute force, infatti gli exchange grazie a limitazione nel numero di tentativi per login, blocco ip e 2FA (autenticazione a 2 fattori) riescono a rendere la vita difficile ad un attaccante che voglia provare il brute force come attacco.

Però escludendo gli exchange, e gli Hardware wallet cripto, tutti gli altri servizi sono facilmente attaccabili lato password tramite brute force.

Entropia

La robustezza di una password si valuta tramite l’entropia.

Più l’entropia è elevata più la password è solida e robusta. Bassa entropia vuol dire password poco sicura.

Come si crea allora una password sicura?

La verità è che non si può (o quasi), le password non sono sicure!

Le passphrase invece lo sono!

Mi spiego meglio, l’utilizzo di una sola parola come password, seppur con caratteri speciali, lettere maiuscole e minuscole e numeri, non è sicuro.

Un insieme di più parole invece (passphrase) si.

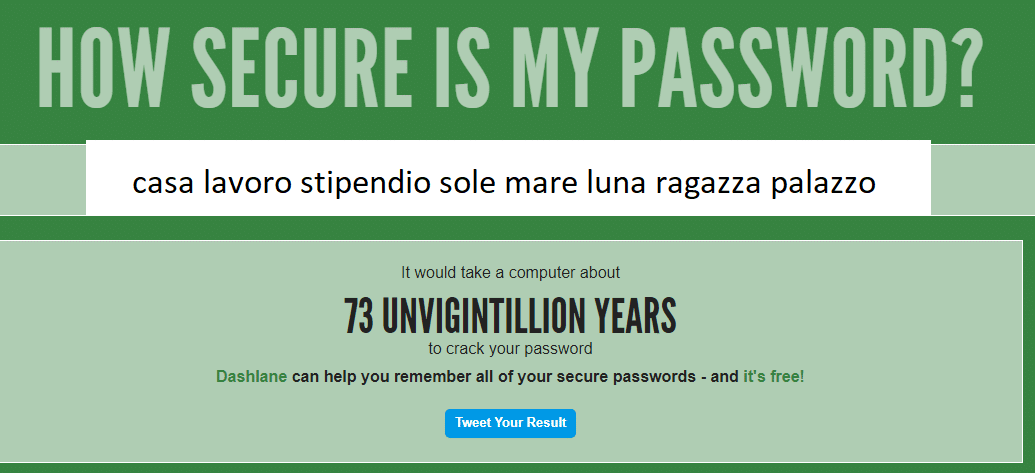

Nasce cosi il metodo Diceware! un metodo per generare passphrase, un insieme di parole come queste

“casa lavoro stipendio sole mare luna ragazza palazzo”

- Ricordare a memoria una passphrase di questo genere è molto più semplice rispetto a dover ricordare una password del genere 12iU!g%0&.

- la sicurezza di questo insieme di parole, dato che vi sono molti più spazi e caratteri è estrema in confronto ad una normale password. 3 settimane per hackerare la password contro una quantità di anni che non so nemmeno quantificare 😀

12iU!g%0& , entropia –> 38.2 bits

casa lavoro stipendio sole mare luna ragazza palazzo , entropia –> 246.4 bits (l’entropia come puoi notare aumenta di molto)

ok, Filippo… a questo punto come creo una passphrase? la invento io?

NO. Ne le password ne le passphrase dovrebbero essere inventate/create da noi, perché in qualche modo sono personali.

In molti utilizzano password del genere

- Filo1504! (Filo perche filippo è il nome, 1504 perché è la data di nascita e ! perché è un carattere per rendere più difficile la password)

- Ludovica1902 (se magari tieni ad una persona… Ludovica è la tua ragazza, 1902 è la data di anniversario)

Queste password chiaramente non sono sicure, un bravo hacker le “butterebbe giù in un secondo” anche senza brute force, basterebbe studiare la persona che ha creato la password per buttarla giu.

Persino una passphrase, se inventata dal frutto della nostra mente potrebbe essere insicura.

Magari utilizziamo una frase di un libro o di qualcosa di cui siamo appassionati

“nel mezzo del cammin di nostra vita mi ritrovai in una selva oscura” (se siamo amanti di Dante)

“Gli farò un’offerta che non potrà rifiutare” (se siamo amanti del padrino)

e persino un insieme di parole a caso generate dal nostro cervello non sarebbero in realtà generate a caso.

In precedenza ho scritto…

“casa lavoro stipendio sole mare luna ragazza palazzo”

sono termini frutto della mia immaginazione, probabilmente termini che mi interessano o mi riguardano in qualche modo… Un bravo studioso della mente (mind reader, dell’FBI 😀 ) potrebbe addirittura arrivare a determinare queste parole. (certo è difficile ma non impossibile).

Ok, Filippo… allora come creo questa dannata passphrase?

La devi generare Randomicamente…

Utilizza Diceware. (puoi scaricarlo anche da Github, molto più sicuro utilizzarlo offline. )

E’ possibile addirittura utilizzare questo file testuale per selezionare manualmente le parole

(Tutti i crediti d’ora in poi, vanno a Tarin Gamberini che ha creato questo file Pdf.)

Se vuoi approfondire questa tematica ti consiglio di leggere il blog di Tarin Gamberini , davvero un asso in questa tematica.

- Scarica la lista di parole Diceware in italiano (link precedente).

- Decidi quante parole vuoi nella tua passphrase. Una passphrase di cinque parole fornisce un livello di sicurezza più alto rispetto alle semplici password che la maggior parte della gente usa. Si raccomanda una passphrase di sette, otto o nove parole per scopi più importanti BitCoin, e simili.

- Ora lancia il dado e scrivi il risultato su un foglietto di carta. Scrivi i numeri in gruppi di cinque. Crea tanti gruppi di cinque cifre quante sono le parole che comporranno la tua passphrase. Puoi lanciare un dado cinque volte o lanciare cinque dadi una volta, o qualsiasi combinazione intermedia. Se lanci diversi dadi alla volta, leggili da sinistra a destra.

- Cerca ogni numero di cinque cifre nella lista di parole Diceware e prendi la parola vicino ad esso. Per esempio,

21124significa che la prossima parola nella tua passphrase dovrebbe esserecatino - Quando hai fatto, le parole che hai trovato sono la tua nuova passphrase. Memorizzala e distruggi il foglietto di carta o ponilo in un luogo veramente sicuro.

Questo è tutto quello che c’è da fare!

Esempi

Supponiamo vuoi una passphrase di sei parole. Avrai bisogno di lanciare 6 volte 5 dadi cioè 30 lanci. Diciamo che siano usciti:

1, 6, 6, 6, 5, 1, 5, 6, 5, 3, 5, 6, 3, 2, 2, 3, 5, 6, 1, 6, 6, 5, 2, 2, 4, 6, 4, 3, 2 e 6.

Scrivi, i risultati su un foglietto di carta in gruppi di cinque lanci:

16665 15653 56322 35616 65224 64326

Poi per ognuno dei gruppi di cinque lanci cerca nella lista di parole Diceware la parola associata e scrivila a fianco del gruppo:

16665 casi 15653 botole 56322 stadi 35616 maglie 65224 venivo 64326 usura

Infine la tua passphrase sarà:

casi botole stadi maglie venivo usura

47×1078 anni per crackarla. Entropy: 140.2 bits

Puoi utilizzare questi website per controllare la difficoltà di una password

http://rumkin.com/tools/password/passchk.php (per entropia)

Per tempistiche

https://howsecureismypassword.net/ https://thycotic.com/resources/password-strength-checker/

Ancora un ringraziamento speciale a Tarin Gamberini, per tutto il suo ottimo lavoro.

Una risposta

grazie Filippo per questa mail ,io al momento non sono un grande accumulatore di crypto, ho un wallet su coinbase di poche centinaio di $ cumunque mi stò istruendo per un futuro dubbio…